RPMB (Replay Protected Memory Block) là một phân vùng trong bộ nhớ flash trong một thiết bị điện tử, thường là một điện thoại hoặc một thiết bị lưu trữ dữ liệu. RPMB được thiết kế để lưu trữ dữ liệu bảo mật như mã hoá dữ liệu, chữ ký số, hoặc mật mã. Nó được bảo vệ bằng cách sử dụng một giấy chứng nhận được cấp bởi hãng sản xuất và có thể được truy cập chỉ bởi các ứng dụng được xác nhận. Việc sử dụng RPMB giúp tăng tính bảo mật của dữ liệu trong thiết bị.

1.Giới thiệu:

Thuật ngữ “bảo mật thông tin” có thể bao gồm một số đặc điểm thiết kế rất khác nhau. Nói chung, bảo mật thông tin là hoạt động ngăn chặn truy cập trái phép, sử dụng, tiết lộ, gián đoạn, sửa đổi,

kiểm tra, ghi lại hoặc tiêu hủy thông tin.

Ba mục tiêu cơ bản của bảo mật thông tin là tính bảo mật, tính toàn vẹn và tính khả dụng:

- Tính bảo mật có nghĩa là thông tin cần giữ bí mật có thể được đọc và hiểu

chỉ bởi các thực thể được ủy quyền. Những người khác không có ủy quyền truy cập không thể đọc hoặc hiểu

thông tin bí mật.

- Tính toàn vẹn có nghĩa là khả năng chắc chắn rằng thông tin được bảo vệ khỏi những hành vi trái phép

thay đổi, sửa đổi hoặc xóa. Tính toàn vẹn của thông tin bao gồm nguồn gốc, tính đầy đủ của nó,

và tính đúng đắn bằng cách sử dụng các phương pháp như nhận dạng và xác thực.

- Tính khả dụng có nghĩa là thông tin luôn có sẵn cho người dùng được ủy quyền.

Mọi thiết kế hệ thống sẽ hỗ trợ các mục tiêu bảo mật này theo những cách khác nhau, tùy thuộc vào loại và giá trị

của các tài sản mà nó đang cố gắng bảo vệ. Mọi giải pháp bảo mật phải có thể bảo vệ khỏi các tập hợp con

các cuộc tấn công có thể xảy ra, nhưng sự kết hợp của một số giải pháp có nhiều khả năng đạt được một thiết kế

hoàn toàn an toàn. Ví dụ, bảo vệ ghi e.MMC được thiết kế để đảm bảo dữ liệu có sẵn. Sự phát lại

giải pháp khối bộ nhớ được bảo vệ (RPMB) được thiết kế để đảm bảo tính toàn vẹn của dữ liệu. So sánh với Android

FDE (mã hóa toàn bộ thiết bị), một loại giải pháp bảo mật khác được thiết kế để bảo vệ quyền riêng tư của dữ liệu

và để đảm bảo bí mật

2.Sự phát triển của các tính năng bảo mật e.MMC:

Thiết bị e.MMC chứa nhiều tính năng bảo vệ và bảo mật dữ liệu bao gồm: password lock/unlock,

write protect, and RPMB. Các tính năng này đã phát triển qua nhiều năm và tiếp tục cải thiện theo từng

phiên bản của eMMC.

2.1 Password Lock:

Khóa mật khẩu là tính năng bảo mật đầu tiên được tích hợp vào thông số kỹ thuật eMMC; trước đây nó đã từng

được triển khai trong thẻ SD cũ. Tính năng khóa mật khẩu được thiết kế để bảo vệ nội dung của

khu vực người dùng từ bất kỳ loại truy cập nào (đọc, ghi hoặc xóa).

Tính năng khóa / mở khóa bằng mật khẩu được đặt bằng CMD42. Sau khi khóa mật khẩu được bật, máy chủ có thể thực hiện

các hành động nhất định – bao gồm đặt lại, khởi tạo, chọn, truy vấn trạng thái, v.v. – nhưng có thể không truy cập bất kỳ dữ liệu nào trên

khu vực người dùng của thiết bị. Máy chủ vẫn có thể truy cập phân vùng khởi động, RPMB và khu vực phân vùng chung

Loại bảo vệ này có thể hữu ích chống lại việc đánh cắp dữ liệu, nhưng nó cũng hạn chế những gì bất kỳ ai (bao gồm cả dữ liệu

chủ sở hữu) có thể làm với thiết bị vì không có quyền truy cập (dưới bất kỳ hình thức nào) được phép vào dữ liệu được bảo vệ.

2.2 Write Protect:

Write protect được thiết kế để bảo vệ chống lại việc xóa hoặc xóa dữ liệu (cho dù là độc hại hay không cố ý). Trong thông số kỹ thuật eMMC4.3 trở về trước, bảo vệ ghi chỉ được cung cấp bảo vệ cho khu vực người dùng. Với

sự ra đời của các phân vùng trong eMMC4.4, bảo vệ ghi đã được cập nhật để hỗ trợ cả hai phân vùng khác nhau

và các khu vực trong phân vùng. Với việc phát hành eMMC5.1, bảo vệ ghi cho phép sử dụng xác thực

để bảo vệ các phân vùng và các khu vực bên trong chúng.

Sau khi thiết lập write protect, máy chủ lưu trữ không thể xóa hoặc ghi vào khu vực được bảo vệ đã chỉ định. Tuy nhiên, không giống như

khóa mật khẩu, dữ liệu vẫn có thể được đọc từ khu vực này.

Trong e.MMC phiên bản 5.1, có bốn loại bảo vệ write:

- Vĩnh viễn: sau khi bật tính năng bảo vệ ghi, nó sẽ không thể bị vô hiệu hóa.

- Bật nguồn: sau khi bật chế độ bảo vệ ghi, nó chỉ có thể được đảo ngược bởi một chu kỳ nguồn hoặc bằng

chuyển đổi mã pin đặt lại thiết bị khiến thiết bị tự khởi động lại.

- Tạm thời: có thể bật và tắt tính năng bảo vệ ghi.

- Bảo mật: chỉ có thể bật và tắt tính năng bảo vệ ghi đối với những người được ủy quyền

sử dụng RPMB.

Ngày nay, tính năng Ghi bảo vệ có thể được bật trên thiết bị tổng thể (bao gồm cả khởi động và phân vùng RPMB) như

cũng như trên các khu vực nhỏ trong một phân vùng được gọi là nhóm bảo vệ ghi:

- Toàn bộ thiết bị (bao gồm Phân vùng Khu vực Khởi động, Phân vùng Khu vực Mục đích Chung, RPMB,

và Người dùng / Phân vùng dữ liệu người dùng nâng cao) có thể được chống ghi bằng cách đặt

hoặc các bit bảo vệ ghi tạm thời trong CSD.

- Phân vùng Boot có thể được bảo vệ ghi vĩnh viễn, bảo mật hoặc khi bật nguồn.

- Có thể áp dụng tính năng bảo vệ chống ghi Khu vực dữ liệu người dùng (UDA) và Phân vùng mục đích chung (GPP)

đến các phân đoạn cụ thể (hoặc như chúng được gọi trong đặc tả, “nhóm bảo vệ ghi”), có thể được đặt thành

bảo vệ ghi vĩnh viễn, bảo mật, bật nguồn hoặc tạm thời.

2.3 RPMB – Replay Protect Memory Block:

Tính năng RPMB (Replay Protected Memory Block) lần đầu tiên được giới thiệu trong eMMC4.4. Tính năng này cho phép

một thiết bị để lưu trữ dữ liệu trong một khu vực nhỏ, cụ thể được xác thực và bảo vệ chống lại cuộc tấn công phát lại.

RPMB là một giao thức bảo mật độc lập với các mã lệnh và cấu trúc dữ liệu riêng.

Cơ chế cho giao thức này liên quan đến khóa chia sẻ và HMAC (Hash Massage Authentication Code),

được sử dụng để ký tất cả các thao tác đọc / ghi truy cập vào khu vực được bảo mật.

Với việc phát hành eMMC5.1, tính năng bảo vệ ghi cho phép

việc sử dụng xác thực để bảo vệ các phân vùng

và các khu vực bên trong chúng.

3.RPMB – Authentication and Integrity for

Replay Attack Protection

RPMB cho phép thiết bị e.MMC lưu trữ dữ liệu trong một khu vực cụ thể (thường có kích thước 4MB), nơi nó được xác thực và bảo vệ chống lại cuộc tấn công phát lại.

3.1 What Is a Replay Attack?

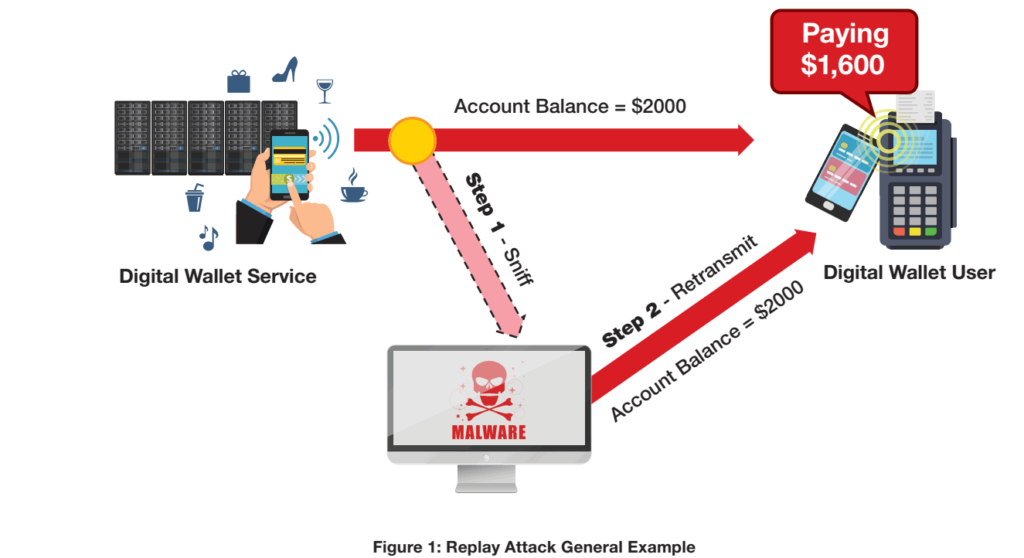

Một cuộc tấn công phát lại (hoặc phát lại) xảy ra khi một chương trình sao chép dữ liệu từ một tương tác hợp pháp liên quan đến

hai thực thể và sau đó truyền lại cùng một dữ liệu trong giai đoạn sau. Như thông tin ban đầu chứa

đúng người gửi và định danh đích, cũng như bằng chứng về tính xác thực của dữ liệu, dữ liệu được truyền lại sẽ (nếu không

được thực hiện để chống lại cuộc tấn công phát lại) được chấp nhận, giống như lần đầu tiên nó được truyền đi.

Một cuộc tấn công như vậy có thể được thực hiện bởi người khởi tạo, người đã bắt đầu tương tác đầu tiên / hợp pháp, hoặc bởi

một “người ở giữa” (MITM) đã đánh hơi dữ liệu gốc và truyền lại sau đó.

Đối với một ví dụ về cuộc tấn công phát lại, hãy tưởng tượng một nhà cung cấp dịch vụ ví kỹ thuật số gửi một

thông báo đặt số dư tài khoản người dùng thành 2.000 đô la. Khi người dùng thanh toán hóa đơn 1.600 đô la bằng kỹ thuật số

ví, số dư khả dụng giảm xuống còn 400 đô la. Nếu một phần mềm độc hại đang chạy một cuộc tấn công phát lại chặn

tin nhắn ban đầu (tin nhắn đặt số dư tài khoản thành 2.000 đô la), bằng cách gửi lại cùng tin nhắn đó

sau khi mua 1.600 đô la, nó có thể đặt lại số dư tài khoản thành 2.000 đô la.

3.2 RPMB Authentication:

RPMB sử dụng xác thực khóa đối xứng, trong đó khóa xác thực đó được cả máy chủ sử dụng

và thiết bị (khóa này còn được gọi là “bí mật được chia sẻ”). Nó hoạt động theo cách sau:

- Thông tin khóa xác thực RPMB lần đầu tiên được máy chủ lập trình cho eMMC

thiết bị (điều này phải diễn ra trong một môi trường an toàn, thường là trên dây chuyền sản xuất).

- Sau đó, khóa xác thực được sử dụng bởi cả máy chủ và thiết bị để ký và xác thực đã đọc

và viết tin nhắn liên quan đến khu vực RPMB.

- Việc ký tin nhắn bao gồm một mã xác thực tin nhắn (MAC), được tính toán

sử dụng thuật toán HMAC SHA-256.

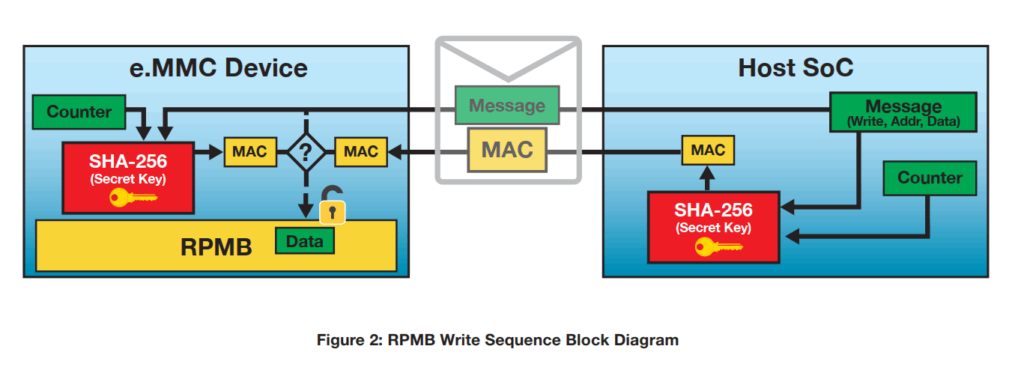

3.3 RPMB Protection against Replay Attack:

Ý tưởng cơ bản của bảo vệ phát lại là đảm bảo rằng mọi thư là duy nhất. Trong RPMB, thiết bị

quản lý bộ đếm chỉ đọc được tăng lên sau mỗi lần viết tin nhắn và giá trị mới của nó sẽ là

bao gồm trong việc tính toán mã xác thực tiếp theo sẽ được gửi đi.

Các lệnh RPMB được xác thực bằng phép tính HMAC SHA-256 lấy đầu vào:

- Khóa chia sẻ / bí mật.

- Thông báo, chứa lệnh ghi hoặc kết quả đọc.

- Bộ đếm ghi, đếm tổng số lần ghi vào RPMB.

- Một nonce, là một số được tạo ngẫu nhiên cho mỗi lệnh đọc.

MAC kết quả là một cypher 256 bit (32Byte) được nhúng vào khung dữ liệu RPMB và được gửi bằng

chính dữ liệu tin nhắn.

Ghi vào RPMB

Khi thiết bị eMMC nhận được thông báo lệnh ghi vào RPMB, thiết bị đó sẽ xác minh tính hợp lệ của

bằng cách kiểm tra xem (1) bộ đếm đã được tăng lên và (2) MAC được gửi bởi máy chủ lưu trữ là

giống với MAC mà thiết bị đã tạo bằng khóa đã lưu của nó.

Reading từ RPMB

Thiết bị eMMC sẽ gửi dữ liệu đã đọc đến máy chủ cùng với chữ ký MAC. Chủ nhà nhận

thông báo và cũng sử dụng khóa chia sẻ để tạo MAC. Chỉ khi hai MAC giống hệt nhau sẽ

máy chủ lưu trữ tin tưởng vào dữ liệu đang được đọc từ RPMB.

Việc sử dụng tạo số ngẫu nhiên và một thanh ghi bộ đếm là chìa khóa để cung cấp bảo vệ chống lại

phát lại các cuộc tấn công:

- Trong trường hợp ghi vào RPMB, giá trị của MAC bị ảnh hưởng bởi bộ đếm ghi RPMB,

đang được tăng lên (bởi cả máy chủ và thiết bị) sau mỗi hoạt động ghi thành công

sang RPMB

- Trong trường hợp đọc từ RPMB, giá trị của MAC bị ảnh hưởng bởi một số ngẫu nhiên

được tạo bởi máy chủ lưu trữ và được gửi như một phần của yêu cầu đọc.

4.Các trường hợp sử dụng RPMB:

Các nhà cung cấp khác nhau sử dụng RPMB cho các mục đích khác nhau, nhưng một số trường hợp sử dụng nhất định là ứng cử viên tốt cho

RPMB. Một số trường hợp sử dụng nổi tiếng bao gồm xác thực phiên bản phần mềm, xác minh dấu vân tay,

lưu trữ khóa an toàn, thông tin về nhà cung cấp mạng, quản lý quyền kỹ thuật số (DRM) và thanh toán an toàn.

4.1 Ví dụ 1 – Xác thực phiên bản phần mềm

để ngăn chặn một cuộc tấn công hạ cấp

Hãy xem xét một tình huống trong đó nhà sản xuất phải đẩy một số bản cập nhật phần mềm cho một thiết bị (chẳng hạn như

điện thoại, ô tô, v.v.). Trong lần cập nhật đầu tiên, hình ảnh phần mềm mới được ghi vào khu vực chính của eMMC

trong khi thông tin về phiên bản phát hành phần mềm được lưu trữ trong RPMB.

Sau đó, hãy tưởng tượng rằng nhà sản xuất phát hiện ra rằng phiên bản này có một vi phạm bảo mật hoặc một lỗi an toàn.

Nhà sản xuất phát hành một bản cập nhật phần mềm khác để khắc phục sự cố. Như trước đây, hình ảnh phần mềm mới

được ghi vào khu vực chính của eMMC và thông tin phiên bản cập nhật được lưu trữ trong RPMB.

Tuy nhiên, tin tặc có thể thử sử dụng cơ chế tương tự này để hạ cấp phần mềm trên thiết bị của người dùng.

lợi thế của vi phạm bảo mật hoặc lỗi trong bản phát hành trước. Họ có thể cố gắng bắt chước quy trình

mà nhà sản xuất đã sử dụng khi đẩy mạnh bản nâng cấp – nhưng tin tặc sẽ thực sự đẩy ra

trước đó, phiên bản ứng dụng hoặc hệ điều hành bị xâm phạm.

Phần mềm sử dụng RPMB để tự bảo vệ khỏi cuộc tấn công hạ cấp sẽ kiểm tra phiên bản mới, cập nhật

số trong quá trình nâng cấp. Nếu số phiên bản “mới” thấp hơn số phiên bản đã có

trong RPMB, trình cài đặt sẽ từ chối “cập nhật”.

Do bản chất của RPMB, không có cách nào để kẻ tấn công thay đổi thông tin phiên bản phần mềm

được lưu trữ trong RPMB, vì điều đó sẽ yêu cầu quyền truy cập vào khóa bí mật.

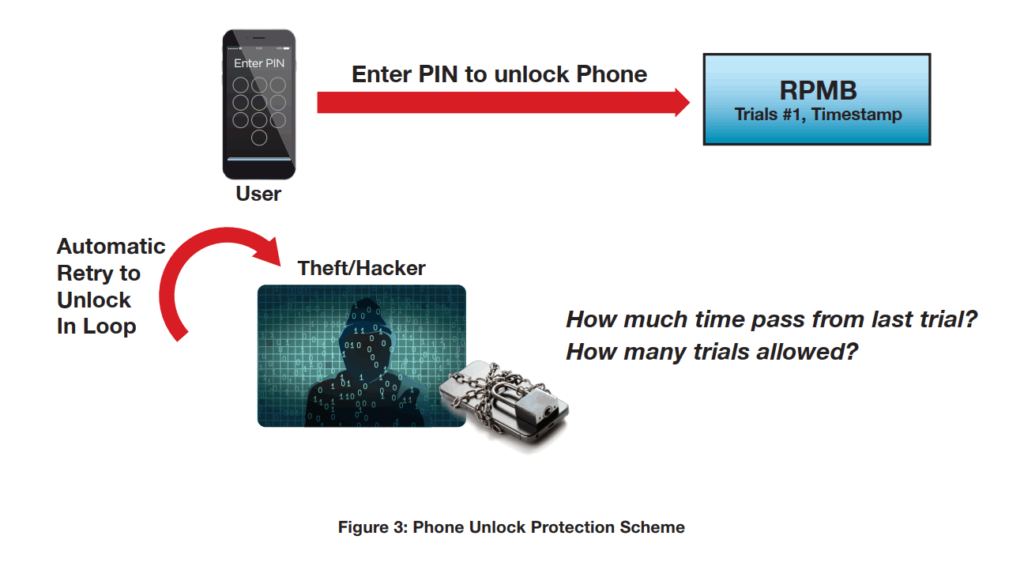

4.2 Ví dụ 2 – Ngăn chặn Mở khóa Trái phép

Trong ví dụ này, RPMB có thể được sử dụng để đảm bảo rằng chỉ một cá nhân được ủy quyền mới có thể mở khóa thiết bị

(chẳng hạn như điện thoại, ô tô hoặc máy tính).

Đầu tiên, người dùng ghi lại mã PIN / dấu vân tay / chuỗi thao tác vuốt sẽ mở khóa thiết bị. Sau đó,

bất cứ khi nào ai đó cố gắng mở khóa thiết bị, thời gian của mỗi lần thử được ghi lại bằng RPMB.

Nếu quá nhiều lần thử được thực hiện trong một khoảng thời gian nhất định, phần mềm điều khiển khóa sẽ

ngăn chặn các nỗ lực mở khóa thiết bị khác trong một khoảng thời gian nhất định. Nếu một tin tặc hoặc kẻ trộm cố gắng mở khóa

thiết bị – thậm chí sử dụng các công cụ tự động cố gắng nhập mọi mã PIN có thể có cho đến khi mã PIN chính xác

được tìm thấy – chúng sẽ bị dừng ngay sau khi đạt đến số lượng thử nghiệm mở khóa không chính xác được chỉ định trong khoảng thời gian được chỉ định. Tin tặc không thể ghi đè theo dõi các nỗ lực mở khóa vì thông tin

về những lần thử được lưu trữ trong RPMB. Trừ khi hacker tình cờ tìm được mã PIN phù hợp trong vài lần đầu tiên

những người không biết mã PIN có thể mở khóa thiết bị gần như không thể.

4.3 Ví dụ 3 – Secured Boot and Secured Write Protect:

Việc ngăn chặn mã không mong muốn (bị tấn công) chạy trên thiết bị bắt đầu với sự đảm bảo rằng chính

đoạn mã đầu tiên mà bộ xử lý đọc từ thiết bị lưu trữ và thực thi là hợp pháp. Tên viết tắt này

mã – bộ nạp khởi động – nằm trên phân vùng khởi động thiết bị e.MMC, phân vùng này phải được bảo vệ ghi

khỏi sửa đổi phần mềm độc hại.

Trước eMMC5.1, cơ chế bảo vệ ghi vĩnh viễn cung cấp cách chắc chắn duy nhất để bảo vệ

khu vực khởi động, nhưng ngoài việc bảo vệ khu vực khởi động khỏi tin tặc, nó còn ngăn các nhà sản xuất

cập nhật các khu vực đó nếu họ cần. Điều đó chứng tỏ có vấn đề đối với các nhà sản xuất, dẫn đến

phát triển tính năng bảo vệ ghi an toàn trong eMMC5.1.

Tính năng bảo vệ ghi được bảo mật đảm bảo rằng mọi thay đổi đối với chính cấu hình chống ghi

phải được xác thực bằng khóa bí mật RPMB. Cơ chế bảo vệ ghi được bảo mật chủ yếu là

được sử dụng để bảo vệ mã khởi động hoặc dữ liệu nhạy cảm khác trên thiết bị eMMC khỏi những thay đổi hoặc xóa

bởi các ứng dụng trái phép.

5.Kết luận:

Thiết bị lưu trữ e.MMC không chỉ là “chỉ” một vùng lưu trữ mã và dữ liệu. Nó có các tính năng tích hợp và

các chức năng có thể giải quyết một số lo ngại về bảo mật mà các nhà sản xuất thiết bị thường nêu ra.

Hiểu được các khả năng của thiết bị e.MMC và sử dụng chúng trong thiết kế hệ thống tổng thể có thể

sản phẩm an toàn hơn về tính bảo mật, tính toàn vẹn và tính khả dụng.

Được dịch bởi Google, nguồn và English xem tại đây.